Social engineering: megszemélyesítés, avagy a vezérigazgató bőrébe bújt hacker

Valószínűleg Ön is hallott már a social engineering technikáról, azaz a pszichológiai manipuláció azon formájáról, melynek célja, hogy az emberek megtévesztve önkéntelenül érzékeny információkat áruljanak el. Az ESET kiberbiztonsági vállalat most a kiberbűnözők egy kevésbé ismert, de egyre gyakoribb támadási technikájára, a megszemélyesítésre hívják fel a figyelmet. A módszer során a támadók egy megbízható személynek (például kollégáknak, üzleti partnereknek) adják ki magukat annak érdekében, hogy becsapják az áldozatokat, és olyan tevékenységekre vegyék rá őket, amelyek bajba sodorhatják őket vagy munkáltatójukat. Jellemző példa, hogy a támadó a kiszemelt cég vezérigazgatójának adja ki magát (annak távollétében), és a nevében azonnali csaló tranzakciókat és megrendeléseket hagy jóvá.

Hogyan ismerhetjük fel, ha egy kollégánk nevében valójában egy kiberbűnöző veszi fel velünk a kapcsolatot?

Megszemélyesítésről akkor beszélünk, ha egy bűnöző valaki másnak adja ki magát – ebben az esetben annak érdekében, hogy információt szerezzen vagy hozzáférhessen egy személyhez, céghez vagy számítógépes rendszerhez. Céljuk elérése érdekében a kiberbűnözők többek között telefonhívásokon, e-maileken vagy üzenetküldő alkalmazásokon keresztül lépnek kapcsolatba áldozataikkal. Sok esetben a támadók a kiszemelt vállalat felsővezetőinek nevével állítanak be e-mail címet, így olyan levelet tudnak küldeni, mely teljesen úgy néz ki, mintha azt az adott vezető írta volna.

Szinte hihetetlen, hogy manapság mennyi vállalati információ érhető el az olyan platformokon, mint a LinkedIn. A vállalatok teljes felépítése és az alkalmazottak névsora egyaránt összegyűjthető róla. A kiberbűnözők az így megszerzett információkat felhasználhatják arra, hogy az egyik kolléga nevében megkérjék a vállalat egy másik alkalmazottját arra, hogy indítson el egy átutalást, fizessen ki egy számlát vagy küldjön el pár fontos adatot. Egy ilyen célzott és testre szabott támadás rendkívül veszélyes lehet a vállalatok számára, mivel adatlopásokat és pénzügyi veszteséget is okozhat.

A TEISS adatai szerint a megszemélyesítéssel kapcsolatos online támadások világszerte elterjedtek és cégmérettől függetlenül bármekkora vállalkozásra fenyegetést jelenthetnek. Az esetek száma 2019-ben csaknem 70% -kal emelkedett az előző évhez képest.

A biztonsági megoldások megvédenek a technikai támadásoktól, de a megszemélyesítés módszerei inkább az emberi megtévesztésre, pszichológiai módszerekre támaszkodnak, és az emberek túlzott bizalmát használják ki. Ezért kiemelten fontos a munkavállalók ilyen irányú biztonságtudatossági képzése is.

Íme, néhány hasznos tanács az ESET kiberbiztonsági szakértőitől, melyek segítségével csökkenthetjük a pszichológiai befolyásolások kockázatát, és kiszűrhetjük a rosszindulatú próbálkozásokat:

- Tanuljuk meg felismerni a megszemélyesítés technikáját használó hamis üzeneteket

Ne feledjük, a tudatosság kulcsfontosságú! Minél többet tudunk a megszemélyesítés eszközeiről, annál könnyebben felismerhetjük és elkerülhetjük őket.

Nézzük meg, hogyan működnek a megszemélyesítő e-mailek!

Sok bűnöző a sürgősség és a félelem érzését próbálja kiváltani célpontjában, ami arra készteti az áldozatot, hogy gondolkodás nélkül elvégezze a kért feladatot. A bűnözők kívánsága sokszor tartalmaz valami szokatlant és gyanúsat. Hivatkozhatnak például olyan szerződésekre vagy tranzakciókra, amelyekről még nem hallottunk, vagy olyan ügyfelekről, akiket nem ismerünk. A kiberbűnözők általában nagyon rövid határidőt adnak a szükséges feladat elvégzésére és arra kérnek, kezeljük bizalmasan az adott utasítást.

Az üzenetek gyakran tartalmaznak nyelvtani hibákat és sokszor hibásan alkalmazzák a vállalat arculatát is. A megszemélyesítésekben igazán jártas támadók azonban nagyon valóságosnak tűnő e-maileket is készíthetnek, amelyek végén szerepel a levelet küldő alkalmazott hivatalos fényképe vagy aláírása is. Tehát ha az üzenetben szereplő kérést furcsának találjuk, akkor legyünk gyanakvóak, még akkor is, ha az e-mail sablon valódinak tűnik, és teljesítés előtt tájékozódjunk, vagy kérjük másik vezető jóváhagyását.

2019 tavaszán például egy meg nem nevezett angol energetikai cég vezérigazgatója 220 ezer eurót utalt át egy ismeretlen magyar beszállító számlájára, ahol a megtévesztésben a vállalat németországi vezetőjének hangját utánozták le sikerrel. A hanghamisításban a főnök azonnali átutalást rendelt el, és a hangját annyira jól utánozták le, hogy az akcentus, a beszéd szokásos hanglejtése, sebessége is tökéletes volt. A mintegy 72 millió forintnak megfelelő összeget a csalók a magyar számláról azonnal továbbutalták egy mexikói számlaszámra.

- Gondoljuk át az összefüggéseket

Néha túl elfoglaltak vagyunk és szinte gondolkodás nélkül hozunk döntéseket. Ám inkább szánjunk rá néhány extra másodpercet, és mérlegeljük, hogy az adott üzenetnek van-e értelme. Miért éppen ez a kolléga kéri az összeg átutalását vagy épp ezeket az érzékeny adatokat? Minden olyan szokatlan dolgot, amely eltér a vállalat hagyományos üzleti folyamataitól, tekintsünk figyelmeztető jelnek! Még akkor is lehetünk csalás áldozatai, ha az e-mail egy olyan nyilvánvalóan megbízható egyéntől származik, mint a vezérigazgatónk. Legyünk éberek, és ellenőrizzük az esetleges kéréseket más kollégákkal is.

Előfordulhat, hogy az internetes bűnözők azt is tudják, hogy valaki épp szabadságon van, és úgy viselkednek, mintha helyettesítenék őt. Ilyen esetben ellenőrizzük a kérdéses információkat a felettesükkel vagy munkatársainkkal.

- Ellenőrizzük az emailcímet

Üzleti emailt kaptunk egy személyes fiókból? Még akkor is, ha az emailcím látszólag olyan személyhez tartozik, akit ismerünk, inkább az illető hivatalos emailcímére válaszoljunk.

Ne feledjük, a hackerek olyan emailcímet is használhatnak, amely első látásra hivatalos vállalati emailcímnek tűnhet, de a domain neve tartalmaz kisebb eltéréseket. Melyek a leggyakoribb ilyen eltérések az emailcímekben? Gyakran kicserélnek egy betűt egy rá hasonlítóval; például az „m” helyett „rn”-t használnak, ezt a módszert hívják „typosquattingnak”.

- Ellenőrizzük az illetőt egy másik kommunikációs csatornán keresztül

Gyanítjuk, hogy csaló üzenetet kaptunk? Hívjuk fel a feladót, vagy vegyük fel vele a kapcsolatot egy másik kommunikációs csatornán keresztül és kérdezzünk rá az adott üzenetre. Ne felejtsük el, hogy nem az email az egyetlen kommunikációs csatorna, melyet a hackerek a megszemélyesítéshez használhatnak. Olyan népszerű üzenetkezelő alkalmazásokon keresztül is kapcsolatba léphetnek velünk, mint a WhatsApp. Tehát ha gyanús WhatsApp üzenetet kapunk, akkor is írjunk a feladó vállalati emailcímére egy üzenetet, vagy hívjuk fel.

Alternatív megoldásként természetesen személyesen is megkérdezhetjük az illetőt. Ne féljünk attól, hogy valakit megzavarunk a munkában, még akkor se, ha épp nagyon elfoglalt. Ha szemtől szemben nem is léphetünk kapcsolatba a vezetőnkkel, beszélhetünk a helyettesével vagy másokkal, akik várhatóan tájékozottak lesznek az adott üggyel kapcsolatban. Például egy nagy összegű, sürgős határidejű számlafizetésről biztosan tud a pénzügyi igazgató vagy az ügyvezető igazgató is, így nyugodtan rákérdezhetünk náluk is.

- Hozzunk létre „külső” címkét

A „külső” címkék segítségével megjelölhetjük azokat az e-maileket, amelyek a vállalati domainen kívülről érkeznek. Ezek a címkék figyelmeztetik a címzetteket, ha egy adott levél nem a szervezeten belülről származik, és segíthetnek azonosítani azokat az e-maileket, amelyek a domaint próbálják meg hamisítani (például a fent említett „m” és „rn” esetben).

A fent említett ajánlások ugyan extra időt igényelnek, de biztosak lehetünk benne, hogy a befektetett időnk megtérül, hiszen lehet, hogy pont ezáltal óvjuk meg munkahelyünket egy célzott kibertámadástól.

A támadók azzal is próbálkozhatnak, hogy egy rosszindulatú mellékletre vagy linkre való kattintásra ösztönözzenek minket, ezért ne felejtsünk el egy olyan átfogó biztonsági megoldást találni, amely képes észlelni és blokkolni ezt a fajta veszélyt is.

Kapcsolódó cikkeink

AI: Segítség vagy függőség? Friss kutatás készült

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >Adathalászat elleni kampány során vélhették adathalásznak a Yettel munkatársát

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >Magyar fejlesztésű kiberbiztonsági platform erősítheti a digitális ellenállóképességet

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >További cikkeink

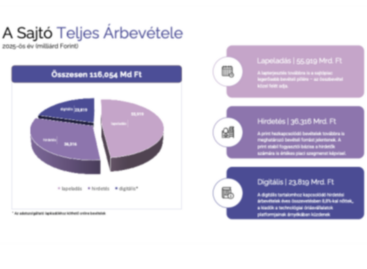

A hazai sajtópiac 2025-ben is megőrizte stabilitását, bár minimális a bővülés reálértéken

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >Magyar Reklámszövetség: szolid növekedés 2025-ben, de még mindig elmaradásban 2019-től

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >Súlyos jogsértések miatt zárt be üzletet és vont ki élelmiszereket a forgalomból az NKFH

🎧 Hallgasd a cikket: Lejátszás Szünet Folytatás Leállítás Nyelv: Auto…

Tovább olvasom >